SIEM vs SOAR

SIEM(安全信息和事件管理)系统和 SOAR(安全编排、自动化和响应)系统都是网络安全领域的重要工具,但它们的功能和目标有一些关键的区别:

SIEM(Security Information and Event Management):

功能:SIEM 系统主要用于实时收集、监控、分析和存储安全日志和事件。这些系统可以从各种来源收集数据,如防火墙、入侵检测和应用。

目标:主要目的是为了安全事件的检测、告警和合规性报告。SIEM 通常用于识别潜在的安全威胁和异常行为,以便安全团队能够及时响应。

工具:Wazuh、ELK(虽然ELK Stack本身不是一个专门的SIEM工具,但它经常被用来作为SIEM解决方案的基础,通过集成额外的安全插件如Elastic SIEM来增强其能力)、SIEMonster 等

SOAR(Security Orchestration, Automation, and Response):

功能:SOAR 工具将安全工具的编排、自动化处理流程和响应措施集成于一体。它们通常包括自动化的工作流程设计来响应和缓解威胁。

目标:减少对手工干预的需求,提高响应速度和效率。SOAR 允许团队自动化和编排各种安全任务,从而更快地解决安全事件和减少错误。

工具:Shuffle、TheHive、Siemplify 等

SIEM 还是 SOAR?

我上篇文章讲过提到过 Wazuh,尽管它本身主要是作为SIEM系统来设计和使用的,但用的好它也支持一定程度的自动化响应功能。例如 Wazuh Agent 检测到文件篡改之后,写脚本自动发送消息到企业微信,并使用 API 对这台机器进行暂时的隔离,这算是把 Wazuh 升级成了 Soar 吗?算是,只能说是一个不太成熟的 Soar。

在检测到文件篡改时自动发送消息到企业微信,并通过 API 对机器进行隔离,这是一种自动化响应。尽管这种响应是SOAR概念中的一部分,但将 Wazuh 视为完整的 SOAR 解决方案还是有所不足。SOAR 系统通常包括更广泛的自动化工作流程、更复杂的事件响应协调和跨多个安全工具的集成。如果只是在 Wazuh 中实现了有限的自动化功能,这并不足以称其为完整的 SOAR 系统。

换句话说,通过增加自动化响应,可以让 Wazuh 向 SOAR 的方向走,但实现完整的 SOAR 功能可能需要进一步的集成和扩展自动化能力。这就像我之前的观点,大部分公司都是有一定安全纵深和安全能力的,无论是网络分割还是应用层身份验证之类,只不过大家的成熟度有所区别罢了。

SOAR 做起来很方便而 Wazuh 做起来有点麻烦的例子:

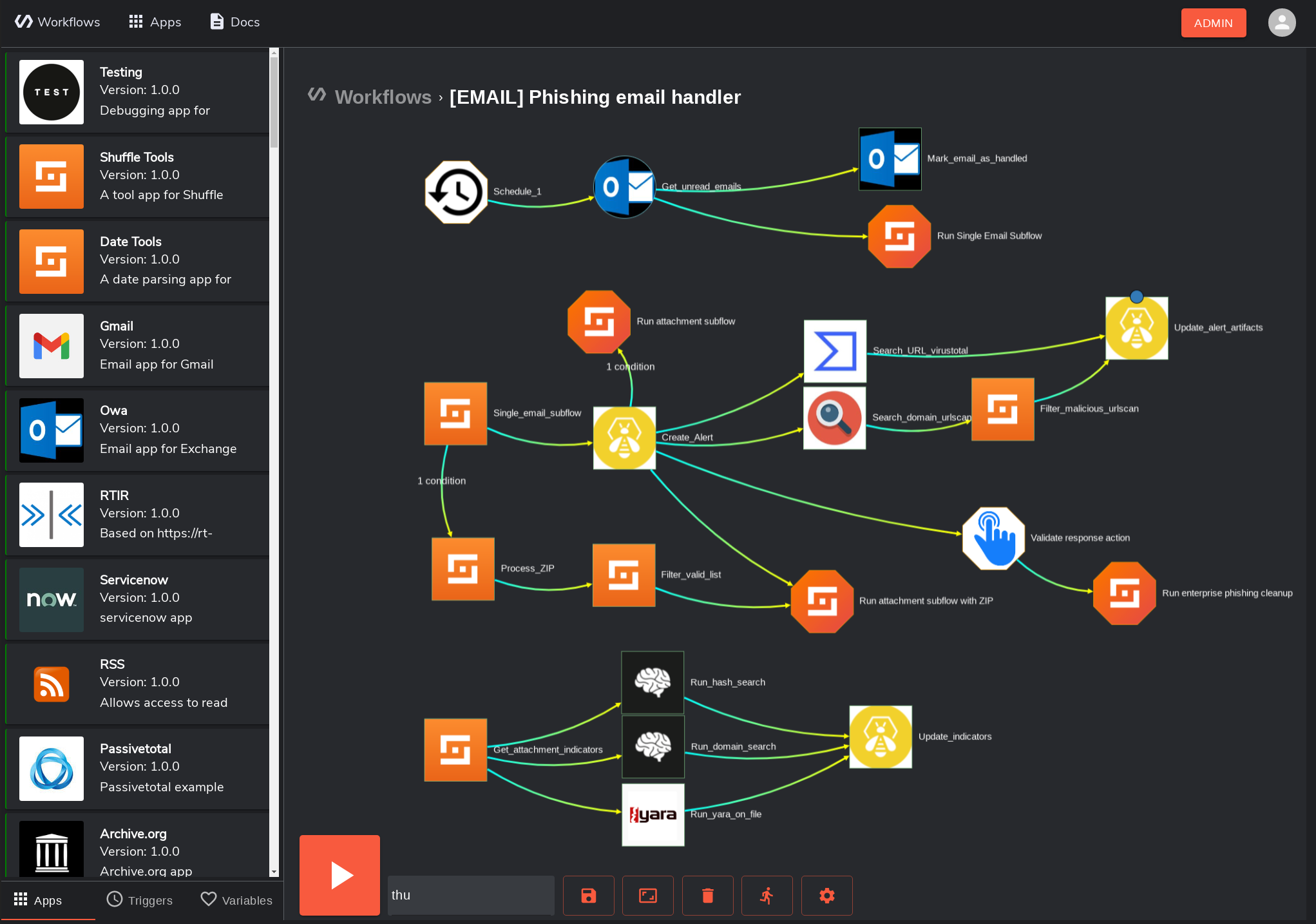

略微复杂的工作流程编排 - SOAR平台可以设计和执行复杂的工作流程,这些工作流程跨越多个安全工具和部门。例如: 自动化提工单和通知:在检测到潜在的安全事件时,SOAR可以自动创建安全事件响应 ticket,并根据事件严重性和类型自动通知相关部门或个人,如IT支持、法律和公关部门,与我们手动在 Wazuh 中写脚本发通知这种方式不同,SOAR 一般有可视化的 Web UI 界面,清晰的表达出现某个问题流程会怎么走,发送通知或者做出其他响应基本也不太用写代码,鼠标点点即可,就像这样:

多工具集成和自动化 - SOAR平台能够与多种安全工具和系统集成,实现广泛的自动化功能。例如 SOAR可以集成多个威胁情报平台,自动从这些平台收集数据,评估与当前网络活动相关的威胁情报,并基于这些信息自动调整防火墙或其他防御措施。

高级响应策略 - SOAR 可以实施更复杂的响应策略,例如: 条件响应和自动化补救:在检测到异常行为(如可疑的登录尝试)后,SOAR 可以根据用户的行为、角色和历史安全事件自动执行不同的响应措施。例如,如果一个高风险用户试图访问敏感数据,SOAR可以自动触发额外的身份验证步骤或直接阻断访问。

事件关联和自动化分析 SOAR平台能进行更深入的事件关联和分析,从而提供全面的安全态势感知。例如: 自动事件关联:SOAR系统可以分析和关联来自不同源的安全警告和事件,自动识别出潜在的复杂攻击模式,如持续的高级威胁活动(APT),并相应地调整响应策略。

实际上我们可以认为:

把 SOAR 看作是 SIEM 的一个扩展或增强,专门用于优化和自动化安全响应过程更为合适。它们(SIEM & SOAR)共同为企业提供了一套完整的工具,用于检测、分析、响应和减轻网络安全威胁。

为什么很多人说 SIEM 快完蛋啦,赶紧用 SOAR 吧?

乙方不这么说谁去买新工具啊?就像 EDR XDR MXDR 之间的差异和进化,有差异也有进步,但针对具体工具的成熟度和性价比还有待商榷,有些流行的概念在解决实际问题上的效果有待验证,并不像市场鼓吹的那么好...

SOAR 确实能解决以下问题:

策略和告警逻辑分离:安全运营团队不再被动接收告警,可以根据告警做自动化响应流程

精细化运营:解决误报、告警风暴和业务特性误报,加强关联分析和划分响应优先级

精准事件自动化响应:分析日志/数据、找相应负责人、抑制和止损操作尽量自动化,提高MTTR

你说以上内容用现有工具能不能做?能是能,但是差点意思,我的看法还是:

用好手头的工具就足够了,对于 n + 1 型的新工具新概念不要急着去追,乙方为了销售新概念新工具鼓吹一下很正常,安全运营和负责人还是要考虑清楚一个新工具到底有多少提升,到底对业务安全和运营效率的提升程度有没有质的飞跃?没有的话就还是别忙着上新货了,好好做好眼前的事儿很重要。